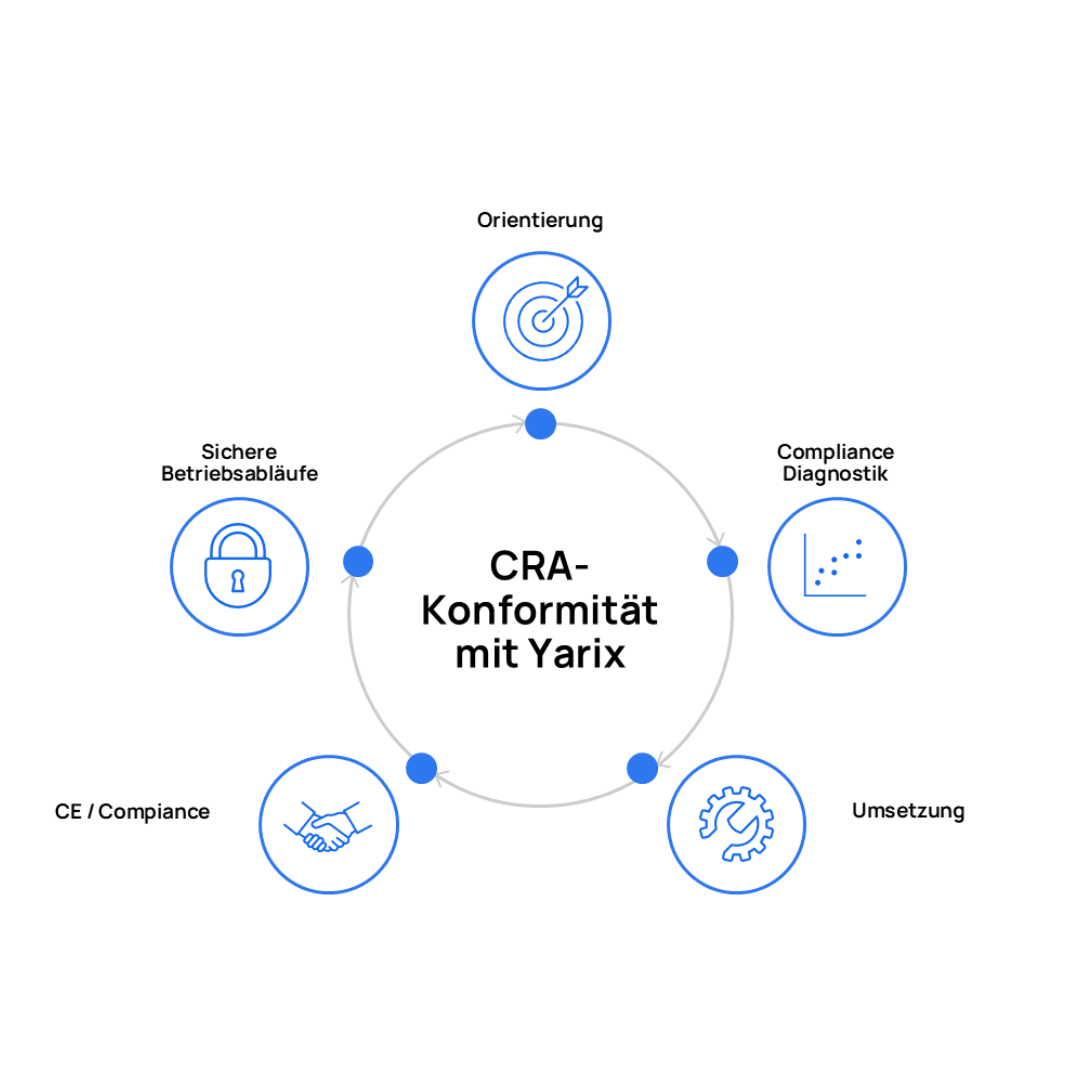

Compliance sicher umsetzen mit Yarix

Mit Yarix zur nachhaltigen CRA-Compliance und Cyber-Resilienz

Erreichen Sie CRA-Compliance mit Yarix als Ihrem vertrauenswürdigen Partner für Cyber-Resilienz im DACH-Raum. Der EU Cyber Resilience Act (CRA) wird für Hersteller, Importeure und Händler von Produkten mit digitalen Elementen verpflichtend. Wir helfen Ihnen, regulatorische Anforderungen effizient, strukturiert und nachhaltig umzusetzen.

Fristen

11.09.2025

CRA-Verpflichtung: 365 Tage Vorbereitungszeit.

Geltungsbereich: Erstellung von SBOMs, Aktivierung der Schwachstellenüberwachung, Implementierung von Berichtsworkflows

11.09.2026

CRA-Verpflichtung: Beginn der Meldepflicht

Geltungsbereich: Gilt für alle Produkte, neue und ältere

11.12.2027

CRA-Verpflichtung: Frist für die vollständige CRA-Konformität

Geltungsbereich: Gilt für neue und wesentlich veränderte Produkte

Was ist der Cyber Resilience Act (CRA) und wie funktioniert er?

Verbrauchervernetzte Geräte

Netzwerk-und Kommunikationsausrüstung

Industrielle Betriebstechnik

Softwareprodukte(Standaloneoder

Embedded)

Sicherheitssoftware und Cybersicherheitstools

Cloud-verbundene oder Remote-Datenverarbeitung

Kritische Komponenten der digitalen Infrastruktur

In andere Geräte integrierte eingebettete Komponenten

Die Einhaltung der CRA wird durch die CE-Kennzeichnung nachgewiesen, sodass Käufer Produkte, die den Cybersicherheitsstandards der EU entsprechen, leicht identifizieren können.

Die Kosten hängen von Produktkomplexität, Vernetzung, Sicherheitsreife und Organisationsstruktur ab. Yarix bietet eine realistische Ersteinschätzung basierend auf Ihren Rahmenbedingungen.

FAQs

Häufige Fragen zum Cyber Resilience Act

Wie unsere Security-Services Ihre CRA-Compliance unterstützen

Der Cyber Resilience Act fokussiert primär auf Produktsicherheit, greift jedoch faktisch nur dann, wenn auch Backend-Systeme, Betriebsprozesse und Governance abgesichert sind. Die folgenden Yarix-Services decken genau diese Anforderungen ab und ergänzen die CRA-Umsetzung sinnvoll.

Red TeamProdukt- und OT-Penetrationstests Unsere Red-Team-Teams führen strukturierte Penetrationstests auf Geräte, Firmware, Schnittstellen, Update-Mechanismen und angebundene Cloud-Backends durch. Die Tests basieren auf einem CRA-konformen Threat Model und priorisieren reale Angriffspfade, Exploitierbarkeit und Auswirkungen.

ArchitectureSecure Architecture, SDLC und IEC 62443 Yarix unterstützt beim Aufbau sicherer Produktarchitekturen und eines durchgängigen Secure Development Lifecycle. Dazu gehören Threat Modeling in der Designphase, Security-Anforderungen pro Komponente sowie automatisierte Security-Checks in CI/CD-Pipelines.

Für industrielle und OT-Produkte erfolgt die Abstimmung mit IEC 62443-4-1 und 4-2, inklusive Mapping zur CRA-Compliance.AdvisoryCRA-, NIS2- und Governance-Beratung Unsere Advisory-Teams verbinden regulatorische Anforderungen mit technischer Umsetzbarkeit. In kombinierten Assessments betrachten wir Organisation, Governance und Produkte gleichzeitig und vermeiden doppelte Arbeiten zwischen CRA, NIS2, ISO 27001 oder IEC 62443.

Optional übernimmt Yarix die Rolle eines virtuellen Product Security Officers oder vCISO.SOCSecurity Operations für vernetzte Produkte Yarix integriert produktnahe Infrastrukturen wie APIs, Update-Server, Kundenportale oder Telemetrie-Systeme in das Security Operations Center. Gemeinsam definieren wir CRA-relevante Detection-Use-Cases, Log-Anforderungen und Incident-Evidenz.

CTIThreat Intelligence und SBOM-basierte Schwachstellenüberwachung Unsere Cyber Threat Intelligence korreliert globale Schwachstellenquellen und Threat Feeds mit Ihren SBOMs und Technologie-Stacks. Jede relevante Schwachstelle wird betroffenen Produkten, Versionen und Risiken zugeordnet.

Incident ResponsePSIRT-Design und CRA-konformes Incident Handling Yarix unterstützt beim Aufbau und Betrieb eines Product Security Incident Response Teams (PSIRT). Dazu gehören Meldewege, Triage, Severity-Bewertung, Entscheidungsdokumentation sowie Incident-Response-Retainer für den Ernstfall.

Im Incident-Fall unterstützen wir bei der Erstellung der 24-Stunden-Frühwarnung, der 72-Stunden-Meldung sowie der Abschlussberichte gemäß CRA.

Merke: Nachhaltige CRA-Compliance entsteht nur durch das Zusammenspiel von Produktentwicklung, Betrieb, Governance und Security Operations.

Jetzt CRA-konform werden

Yarix begleitet Sie von der Einordnung bis zum sicheren Betrieb Ihrer Produkte nach den Anforderungen des EU Cyber Resilience Act.