Yarix official Press Release about Glovo alleged data leak

English version below

YARIX INDIVIDUA DATABASE CON 160GB DI INFORMAZIONI SENSIBILI IN VENDITA A 85.000 DOLLARI

IL THREAT ACTOR SOSTIENE SI TRATTI DI DATI GLOVO: POSSIBILE STRATEGIA DI VENDITA?

Empoli, 12 maggio 2021 – Il team di Cyber Intelligence di Yarix, linea di business Digital Security di Var Group, ha individuato su un popolare forum e marketplace, disponibile pubblicamente, una proposta di vendita di un database pari a circa 160GB di credenziali, password e dati di pagamento che, secondo quanto asserito dal venditore, sarebbe riconducibile alla multinazionale spagnola Glovo.

A seguito delle notizie di stampa apparse a partire dall’11 maggio 2021 secondo cui Yarix avrebbe dichiarato che i dati messi in vendita dai cybercriminali sono appartenenti al database di Glovo, con il presente comunicato Yarix precisa di non aver prove certe che i dati di pagamento e delle carte di credito pubblicati in forma di estratti siano effettivamente appartenenti a Glovo.

Si riporta, nel seguito, una ricostruzione degli eventi. L’analisi di Yarix si basa esclusivamente su quanto reso disponibile dal Threat Actor, non avendo la possibilità di fare una verifica diretta sul database di Glovo.

Il pregresso

Alla fine di aprile 2021, i sistemi di Glovo sono stati violati da un gruppo di hacker. Informata l’agenzia spagnola per la protezione dei dati (AEPD), Glovo ha dichiarato di aver tempestivamente messo in atto le opportune contromisure, sottolineando come non fossero stati violati i dati di pagamento dei clienti, in quanto i propri sistemi informatici non ne tengono traccia né memoria (“we can confirm that no customer card data was accessed, as we do not hold or store such information”).

Sul dark web era stato, successivamente, messo in vendita l’accesso ai dati di una grossa catena di Food Delivery, senza che il nome di Glovo fosse palesato.

Cosa c’è di nuovo

A 15 giorni di distanza dall’attacco hacker, il 10 maggio, Yarix scopre su un noto market un’attività illecita di compravendita di un database di 160GB, attribuito dai cybercriminali a Glovo. Non essendo possibile accedere al database nella sua interezza ed essendo altamente probabile una manipolazione ad opera del Threat Actor, Yarix non è in grado di fare verifiche di merito sui dati in vendita. Sussiste peraltro la possibilità che il riferimento a Glovo sia in realtà una strategia messa in atto dai venditori, per rendere più ‘appetibile’ la propria selling proposition criminosa.

In seguito ad un confronto con Glovo, la società spagnola ha confermato anche a Yarix che i sistemi dell’azienda non hanno mai avuto accesso né conservato memoria dei dati di pagamento dei clienti. Una tesi, quest’ultima, che avvalora come il TA possa avere deliberatamente modificato i dati pubblicati per favorire la vendita, come ipotizzato da Yarix.

“Il data leak è al momento in vendita per una cifra pari a circa 85.000 dollari. Subito dopo la scoperta, abbiamo immediatamente allertato il CNAIPIC, Centro Nazionale Anticrimine Informatico per la Protezione delle Infrastrutture Critiche”, commenta Mirko Gatto, CEO di Yarix.

YARIX LOCATES DATABASE WITH 160GB OF SENSITIVE INFORMATION ON SALE FOR $85,000

THE THREAT ACTOR CLAIMS IT IS GLOVO DATA: POSSIBLE SALES STRATEGY?

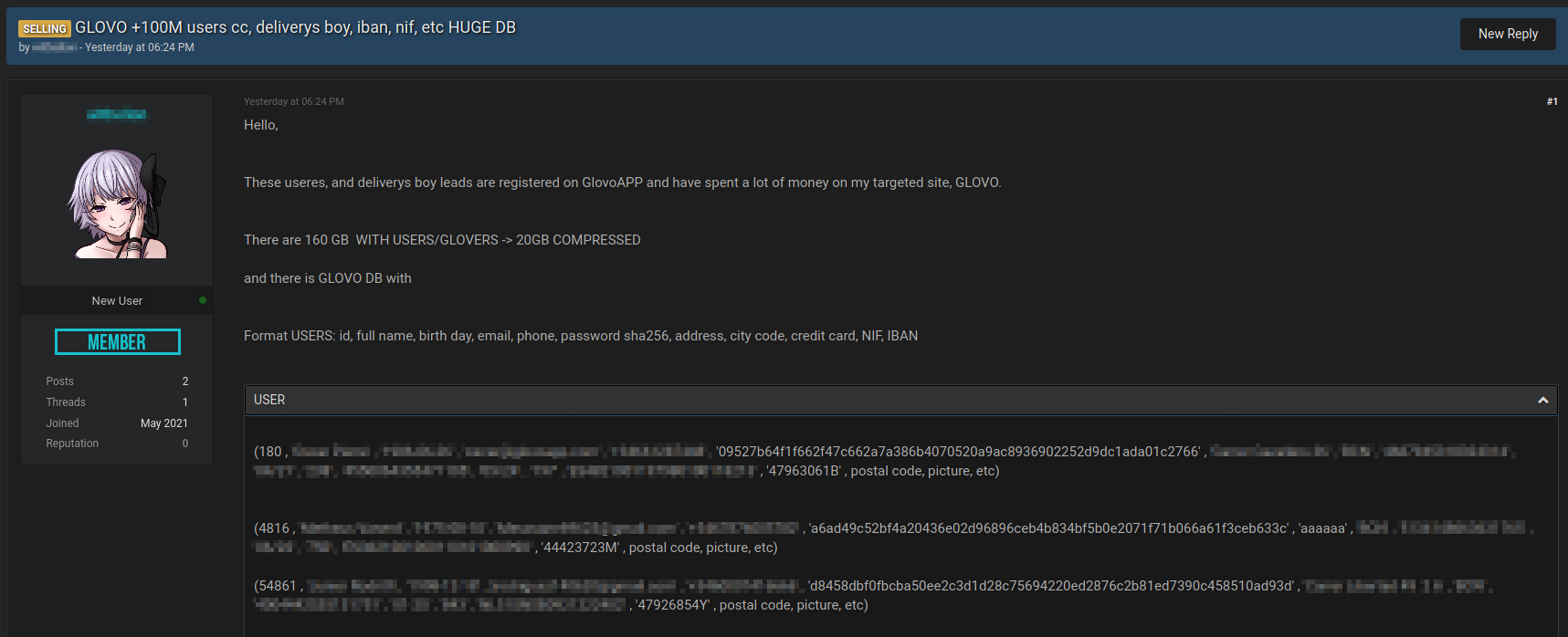

Empoli, 12 May 2021 – The Cyber Threat Intelligence unit at Yarix, Var Group’s Digital Security business line, has identified, on a popular hacking forum publicly available, a Threat Actor selling what he refers to as a full Database Dump of Glovo, a famous spanish multinational food-delivery company. The TA says that the DB consists of 160GB of data, containing personal data, passwords and payment details of customers and riders.

Following press reports from May 11, 2021, according to which Yarix stated that the data offered for sale by the criminal belonged to Glovo’s database, and subsequent Glovo’s comments, Yarix hereby confirms that it has no direct evidences that the payment details published in the leak extracts shown on the original post by the TA are actually coming from Glovo systems.

The following is a reconstruction of events. Yarix analysis is based solely on assumptions based on the information made available by the Threat Actor, since Yarix doesn’t have the possibility to directly check the systems involved in the hack.

Background

At the end of April 2021, Glovo’s systems were hacked by a group of hackers. After informing the Spanish data protection agency (AEPD), Glovo declared that it had promptly put in place the appropriate countermeasures, pointing out that no customer payment data had been accessed, as its IT systems do not keep track or store such information. Meanwhile, on a private forum in the dark web, an access to systems of a large Food Delivery company was offered for sale, while Glovo’s name wasn’t explicitly revealed.

What’s new

15 days after the breach, on May 10, Yarix discovers on a well-known market an illicit sale listing of a 160GB database, attributed by cybercriminals to Glovo. Since it is not possible to access the full dump and since it is highly probable that the Threat Actor has manipulated the published data, Yarix cannot guarantee the truthfulness of what has been put on sale. It is also possible that the reference to Glovo just after the confirmed breach is actually a strategy adopted by the seller to make their criminal selling proposition more attractive. Following a confrontation with Glovo, the Spanish company confirmed also to Yarix that its systems have never had access to or stored Customers’ payment data. A thesis, the latter, that validates the fact that the TA may have deliberately altered the published data to facilitate sales, as Yarix hypothesized.

“The data leak is currently for sale for around $85,000. Immediately after the discovery, we alerted CNAIPIC, the National Centre for Cybercrime and Critical Infrastructure Protection,” says Mirko Gatto, CEO of Yarix.